Depuis 1997 Peut-on travailler autrement avec le numérique ?

PISA 2022 Préparer les élèves à un monde en pleine mutation en 10 objectifs

Les systèmes éducatifs résilients nous enseignent qu’il faudrait :

1. Laisser les établissements ouverts plus longtemps et pour davantage d’élèves

Dans les économies participant au PISA, la moitié au moins des élèves ont vu leur établissement scolaire fermer ses portes pendant trois mois ou plus en raison de la pandémie de COVID-19. Les systèmes qui ont évité de suspendre trop longtemps les cours en classe ont obtenu de meilleurs résultats, et leurs élèves ont un sentiment d’appartenance plus marqué vis-à-vis de leur établissement.

2. Préparer les élèves à apprendre de manière autonome

Les élèves dont les enseignants sont restés disponibles pendant la fermeture des établissements scolaires ont obtenu de meilleurs résultats en mathématiques et se sentaient plus à l’aise avec l’apprentissage en autonomie. La plupart se jugeaient aptes à utiliser les plateformes numériques d’apprentissage et à rechercher des contenus pédagogiques, mais 60 % seulement pensaient pouvoir se motiver seuls à faire leur travail scolaire.

3. Faire acquérir à tous les élèves des bases solides pour l’apprentissage et le bien-être

Dans certains pays de l’OCDE, plus de 10 % des élèves connaissent une insécurité alimentaire pour des raisons économiques, contre moins de 3 % dans d’autres pays de la zone OCDE. En moyenne, dans les pays de l’OCDE, entre un élève sur vingt et un élève sur dix déclare ne pas se sentir en sécurité à l’école.

4. Limiter les distractions induites par l’utilisation des appareils numériques en classe

Les élèves qui, en classe, passent jusqu’à une heure par jour sur des appareils numériques à des fins d’apprentissage ont obtenu en moyenne 14 points de plus à l’épreuve de mathématiques que les élèves qui n’utilisent pas ces appareils dans ce cadre. Interdire rigoureusement les téléphones portables en classe peut réduire les causes de distraction, mais aussi empêcher les élèves d’apprendre à se discipliner quant à l’utilisation de ce genre d’appareils.

5. Renforcer le partenariat entre l’école et les familles et impliquer les parents dans l’apprentissage

Les élèves qui obtiennent les meilleurs résultats déclarent que les membres de leur famille prennent régulièrement le repas ensemble, prennent le temps de converser avec eux ou leur demandent ce qu’ils ont fait durant la journée de classe. Ces élèves sont aussi ceux qui affichent un plus grand sentiment d’appartenance ainsi qu’une plus grande satisfaction à l’égard de la vie.

6. Reporter l’âge auquel se décide l’orientation scolaire

Dans les systèmes d’enseignement où l’orientation a lieu relativement tôt, on observe une plus forte corrélation entre le milieu socio-économique et les résultats des élèves.

7. Soutenir davantage les élèves en difficulté au lieu de les faire redoubler

Les systèmes d’enseignement où les redoublants sont le moins nombreux tendent à obtenir de meilleurs résultats et à être plus équitables au regard de la situation socio-économique. Dans l’ensemble de la zone OCDE, le soutien apporté aux élèves par les enseignants s’est détérioré entre 2012 et 2022. Quelque 30 % des élèves n’ont pas déclaré que leur enseignant apportait régulièrement une aide supplémentaire à ceux qui en avaient besoin et reprenait les notions jusqu’à ce qu’elles soient comprises.

8. Se doter d’un personnel éducatif et d’un matériel pédagogique adaptés et de qualité

En moyenne, les chefs d’établissement étaient plus susceptibles de signaler un manque de personnel enseignant en 2022 qu’en 2018, mais étaient en revanche mieux pourvus en matériel pédagogique.

9. Faire des établissements scolaires des pôles de socialisation

Les systèmes où le mentorat entre élèves a pris de l’importance entre 2018 et 2022 ont vu le sentiment d’appartenance des élèves à leur établissement se renforcer.

10. Combiner autonomie des établissements scolaires et mécanismes d’assurance qualité

Plus les établissements ont d’autonomie, meilleurs sont les résultats moyens en mathématiques ; toutefois, cette relation a davantage de chances de se vérifier si les autorités éducatives et les établissements disposent de certains mécanismes d’assurance qualité.

Résultats du PISA 2022

Apprentissage et équité dans l’éducation

Le volume I du rapport PISA, intitulé L’apprentissage et l’équité dans l’éducation, est consacré aux résultats obtenus aux épreuves de mathématiques, de lecture et de sciences, à l’étude des différences entre filles et garçons à cet égard et aux liens qui peuvent unir les résultats obtenus au milieu socio-économique et à l’origine, immigrée ou non, des élèves.

Apprentissage en période de crise et résilience

Le volume II, intitulé Apprentissage en période de crise et résilience, est axé sur la résilience dans l’enseignement, avec une analyse de sa pertinence à l’égard des systèmes éducatifs, des établissements scolaires et des élèves.

administrateur Publié le : Lundi 11 décembre 2023 @ 20:13:31

administrateur Publié le : Lundi 11 décembre 2023 @ 20:13:31

En 2006 Un projet d'école zéro énergie, en 2023 Collège de MELESSE à énergie positive

Introduction au projet #CollègeDurable avec un film présentant un projet d'école zéro énergie. (26mn deux parties)

IMPORTANT : Ce film n’est pas l’exemple à suivre, il est un outil pour ouvrir votre propre réflexion et nourrir vos questionnements !

Activité :

- Prise de notes, crayons/papier format A5, lors du visionnage du film “École zéro énergie” puis celui des regards critiques.

- Echanges avec la classe.

- Retranscription de chaque prise de notes dans le fichier Traitement de texte Recherche personnelle créé via martonne.org

Source du film C.N.O.A. Conseil National de l'Ordre des Architectes http://architectes.org

Visible via dailymotion : https://dai.ly/x2ysq4d ou :

GROUPE SCOLAIRE JEAN LOUIS MARQUEZE A LIMEIL BREVANNES (94)

- Maîtrise d’ouvrage : Mairie de Limeil Brévannes

- Maître d’ouvrage délégué : Auris, Assistance à la maîtrise d’ouvrage : Tribu

- Maîtrise d'œuvre : Architectes Lipa & Serge Goldstein, B.E.T. + Economiste : BERIM, Consultant Q.E : Hubert PENICAUD

- Programme : 5 classes maternelles et 7 classes élémentaires; SHON : 3200 m²

- Calendrier : Concours 2005, Etudes 2006, Chantier 2007

- Coûts : 5,3 M € HT

- Crédits Production exécutive : Esprit production Copyright CNOA mars 2009

Collège de Melesse, en 2023 collège à énergie positive

Unique en son genre, ce collège produit l’énergie dont il a besoin pour sa consommation quotidienne. « Des panneaux solaires sur 740 m2 de toit permettent de couvrir son utilisation électrique. La production de chauffage en bois est mutualisée avec la salle multifonction communale et une majorité de matériaux biosourcés ou durables ont été utilisés pour sa construction : bois local, toitures végétalisées. » Cet établissement peut accueillir jusqu’à 800 élèves

Le coût global pour la construction du nouveau collège de Melesse s'élève à 18 millions d'euros, avec une aide de l'Etat et la mise à disposition du foncier et l'aménagement des espaces extérieurs par la commune de Melesse.

Après plusieurs années d'un chantier hors normes, le collège de Melesse a ouvert ses portes en septembre 2023. L'établissement est unique à plus d'un titre, alliant écologie et esthétique. Il s'agit du premier collège bretillien dit "à énergie positive", c'est-à-dire qu'il produit plus d'énergie qu'il n'en consomme. Comment ? Grâce à l'utilisation de matériaux biosourcés comme le bois pour la construction, l'installation d'une chaufferie à bois, la présence de toitures végétalisées…

De l'immense cour, aux couloirs avec puits de lumière intégrés, en passant par le plafond anti-bruit de la cantine : tout a été pensé pour un maximum de confort pour les élèves et un minimum d'impact pour l'environnement.

Découvrez en images les étapes clés de la construction de ce nouveau collège

Découvrez en vidéo :

administrateur Publié le : Samedi 25 novembre 2023 @ 17:51:02

administrateur Publié le : Samedi 25 novembre 2023 @ 17:51:02

Esla AUBIN de 4D, Romane RAISON de 4B et Louca REGNAUT de 4C sont publiés le 23 mai 2023 dans le spécial Classes Presse du journal OUEST FRANCE

administrateur Publié le : Vendredi 23 juin 2023 @ 18:56:11

administrateur Publié le : Vendredi 23 juin 2023 @ 18:56:11

François LORIN , journaliste pour OUEST FRANCE LAVAL, vient à la rencontre des élèves de 4ème D afin de présenter son métier et son journal

Le mardi 4 avril 2023, à 15h40, dans les laboratoires de Technologie, les élèves de la classe de 4ème D recevaient, le journaliste de Ouest France LAVAL, François LORIN. C'est dans le cadre de l'opération Classe presse, organisée conjointement par l'académie de Nantes, le conseil départemental, le courrier de la Mayenne, Ouest France 53 et le CLEMI, qu'il a répondu présent à l'invitation du professeur de Technologie.

Après une présentation exhaustive du journal Ouest France, il a répondu aux nombreuses questions posées par les élèves.

Des études pour faire le métier de journaliste, à l'inspiration pour écrire, aux fausses nouvelles, quel est votre entreprise préférée, il a répondu Ouest France ![]() et depuis quel âge désirez vous faire ce métier, ce ne sont pas moins de 30 questions auxquelles François LORIN, s'est evertué à apporter des réponses avec précision et générosité.

et depuis quel âge désirez vous faire ce métier, ce ne sont pas moins de 30 questions auxquelles François LORIN, s'est evertué à apporter des réponses avec précision et générosité.

Nous avons appris, suite à la question : "quelles études pour devenir journaliste ?", il répond : avec deux maîtrises en droit et sciences po, il avait raté plusieurs fois les concours de journaliste, alors la voie de l'apprentissage lui avait alors permis de réussir. Avec en prime, un conseil pour tous les élèves : même, si vous avez échoué plusieurs fois, vous ne devez jamais vous décourager et continuer à travailler dur pour y arriver !

Après 45 minutes d'échanges, il a posé, entouré des élèves et de leur journal, pour la photographie souvenir.

administrateur Publié le : Mercredi 05 avril 2023 @ 22:32:44

administrateur Publié le : Mercredi 05 avril 2023 @ 22:32:44

Mikaël PICHARD, journaliste pour OUEST FRANCE LAVAL, vient à la rencontre des élèves de 4ème C afin de présenter son métier et son journal

Le vendredi 27 janvier 2023, dès 8h, dans les laboratoires de Technologie, les élèves de la classe de 4ème C recevaient, le journaliste de Ouest France LAVAL, Mikaël PICHARD. C'est dans le cadre de l'opération Classe presse, organisée conjointement par l'académie de Nantes, le conseil départemental, le courrier de la Mayenne, Ouest France 53 et le CLEMI, qu'il a répondu présent à l'invitation du professeur de Technologie.

Après une présentation exhaustive du journal Ouest France, il a répondu aux nombreuses questions posées par les élèves.

Des études pour faire le métier de journaliste, à l'inspiration pour écrire, aux fausses nouvelles et depuis quel âge désirez vous faire ce métier, ce ne sont pas moins de 20 questions auxquelles Mikaël PICHARD, s'est evertué à apporter des réponses avec précision et générosité.

Nous avons appris que suite à une rédaction, en classe de sixièmes, sur le thème "quel sera votre métier dans 20 ans ?" il écrivait alors vouloir devenir grand reporter, sa maman a conservé cette rédaction comme signe d'un bon présage sur son avenir. Avec en prime un conseil pour tous les élèves : même, si vous avez échoué plusieurs fois, vous ne devez jamais vous décourager et continuer à travailler dur pour y arriver !

Après 45 minutes d'échanges, il a posé, entouré des élèves et de leur journal, pour la photographie souvenir.

administrateur Publié le : Vendredi 27 janvier 2023 @ 13:06:14

administrateur Publié le : Vendredi 27 janvier 2023 @ 13:06:14

Dominique FAURIE journaliste pour OUEST FRANCE LAVAL, ancien élève du collège Emmanuel de MARTONNE, présente son métier et son journal

Les élèves de la classe de 4ème B recevaient aujourdhui, dans le laboratoire de Technologie, le journaliste de Ouest France LAVAL, Dominique FAURIE. C'est dans le cadre de l'opération Classe presse, organisée conjointement par l'académie de Nantes, le conseil départemental, le courrier de la Mayenne, Ouest France 53 et le CLEMI, qu'il a répondu présent à l'invitation du professeur de Technologie.

Après une présentation exhaustive du journal Ouest France, il a répondu aux nombreuses questions posées par les élèves.

Du salaire aux difficultés du travail en passant par le plaisir d'écrire, ce ne sont pas moins de 25 questions auquelles Dominique FAURIE s'est evertué à apporter des réponses avec précision et générosité.

Au bout de 45 minutes , il a posé, entouré des élèves et de leur journal, pour la photographie souvenir.

administrateur Publié le : Lundi 23 janvier 2023 @ 21:10:37

administrateur Publié le : Lundi 23 janvier 2023 @ 21:10:37

Classe presse 2023 : « Energies, quelles solutions à l’échelle de la Mayenne ? »

C’est en réaction au premier choc pétrolier de 1973 que la question des « énergies » émerge dans le débat politique et public. Cette question des énergies concorde avec la prise de conscience que nos activités quotidiennes dépendent d’une énergie abondante, peu coûteuse et bien souvent importée. En 2022, des échelles locales à l’échelle globale, les énergies interrogent le réchauffement climatique, le développement durable, les inégalités de répartition des ressources planétaires, les conflits mondiaux… bref la question des énergies est au cœur de l’actualité.

L’axe proposé aux collégiennes et collégiens est d’entrer dans cette question par le biais d’un travail journalistique de solution :« un journalisme qui analyse un problème, expose des réponses concrètes et concluantes tout en gardant un regard critique et distancié sur ce qu’il présente. » Reporters d’espoirs, https://reportersdespoirs.org/

L’échelle locale est mise en avant afin de favoriser les rencontres, les échanges avec les initiatives mayennaises qu’elles soient particulières, institutionnelles, associatives, entrepreneuriales… Explorer son espace proche peut permettre aux collégiennes-iens participants d’incarner des concepts parfois difficiles à percevoir si on les convoque à l’échelle mondiale.

Pistes de travail pour les classes

- Adopter une démarche journalistique en s’appuyant sur un journalisme de solutions :

- Un journalisme qui traite des problèmes sous l'angle de leurs solutions

- Une forme de journalisme très pertinente pour aborder les questions environnementales, sociales, sanitaires, notamment, sur les territoires de proximité.

- 5 W traditionnels et "Et maintenant ?", sur l'impact.

- Comme dans toute forme de journalisme, rester honnête et lucide. Dossier CLEMI-Lille consultable : http://clemi.ac-lille.fr/ressources/ressources pedagogiques/enseigner-leducation-au-developpement-durable-avec-le-journalisme-de solutions

- La question de la durabilité en Mayenne des consommations énergétiques. Comment rendre durable nos consommations d’énergie, quelles sources d’énergies sont utilisées en Mayenne, quels besoins, quelles filières énergétiques, quelle maîtrise des consommations, des émissions de CO₂ ?

- Les enjeux de la production d’énergie en Mayenne et particulièrement les productions d’énergie de flux, de sources d’énergie renouvelables.

- Qui sont les actrices-acteurs mayennais de cette production dite d’énergie renouvelable ? (Portraits, parcours, réalisations …)

- Une réflexion sur la prospective énergétique en Mayenne, les innovations, les recherches en cours autour, par exemple, de l’utilisation directe de l’énergie solaire, de la biomasse, de l’hydroélectricité, de l’énergie éolienne, la géothermie : des enjeux pour un meilleur bénéficie environnemental.

administrateur Publié le : Mardi 03 janvier 2023 @ 10:04:09

administrateur Publié le : Mardi 03 janvier 2023 @ 10:04:09

L’Agenda 2030 a fusionné l’agenda du développement et celui des Sommets de la Terre.

Présentation : origines et principes

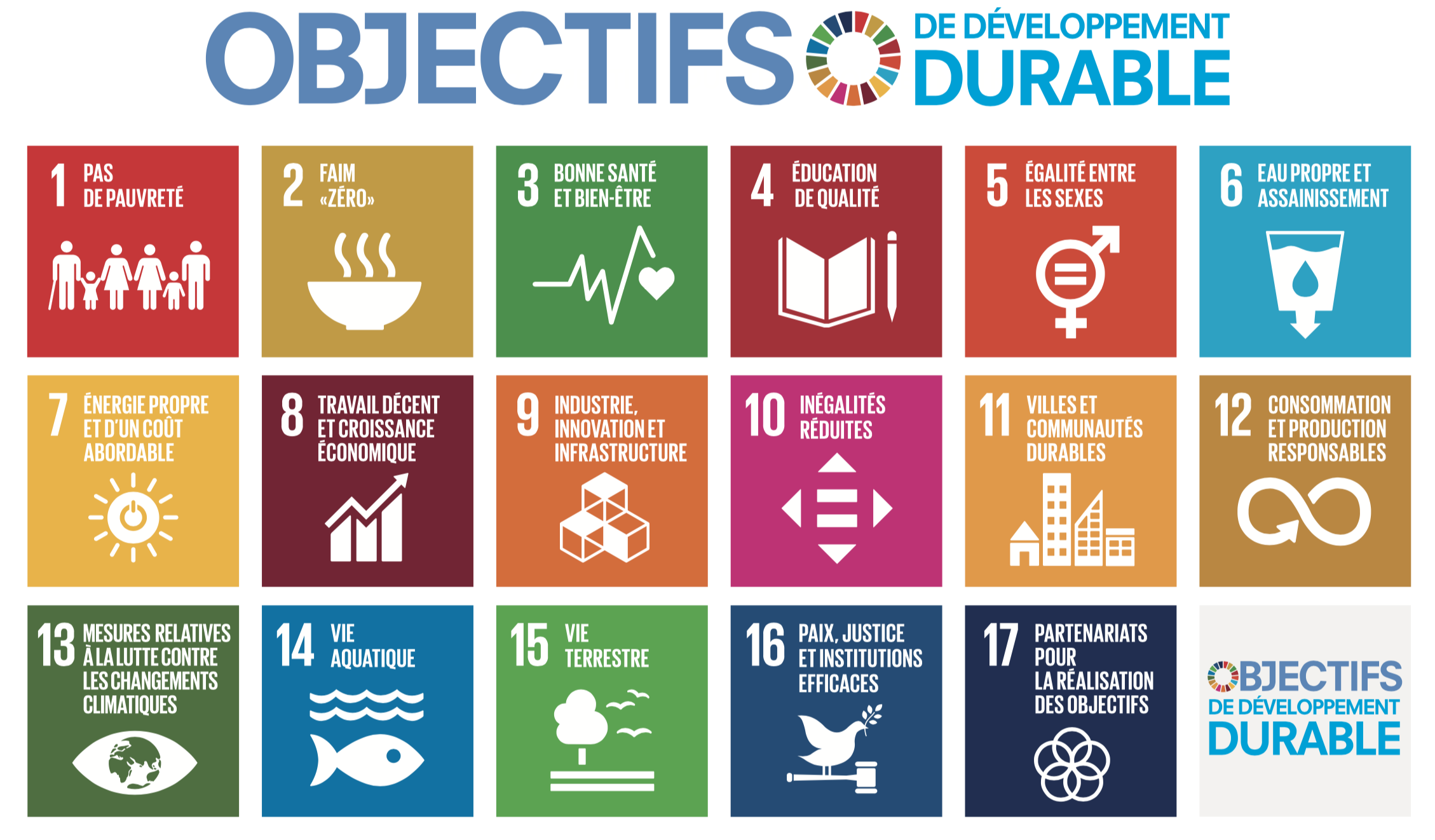

L’Agenda 2030 est universel, c’est-à-dire qu’il s’applique à tous les pays, du Nord comme du Sud. À cet égard, tous les pays sont « en voie de développement durable ». Avec ses 17 Objectifs de développement durable et 169 cibles (ou sous-objectifs), il dessine une feuille de route détaillée et couvrant pratiquement toutes les questions de société.

Origine

L’Agenda 2030 a fusionné l’agenda du développement et celui des Sommets de la Terre.

L’agenda du développement

Le concept de « développement », apparu après la seconde guerre mondiale et dans le contexte de la décolonisation, visait au « rattrapage » du « Sud » vis-à-vis du « Nord ». En 2000, les Nations unies avaient adopté huit Objectifs du Millénaire pour le développement (OMD) à destination des « pays du Sud », recouvrant les principaux enjeux humanitaires pour l’horizon 2015.

Pendant quinze ans, ces OMD ont structuré la solidarité mondiale et la mobilisation de l’ensemble des acteurs impliqués dans l’aide au développement. Ils ont permis d’enregistrer des améliorations notables, bien qu’inégales et insuffisantes, notamment dans les domaines de la scolarisation universelle, de la diminution de la mortalité infantile et maternelle et dans la lutte contre les grandes pandémies.

Pour aller plus loin ... Les 8 Objectifs du Millénaire (OMD) portaient sur l’extrême pauvreté et la faim, l’accès à l’éducation, l’égalité des sexes et l’autonomisation des femmes, la mortalité infantile et la santé maternelle, la lutte contre les épidémies dont le SIDA, la préservation de l’environnement et la mise en place de partenariats pour le développement.

Les Sommets de la Terre

Parallèlement, les Sommets de la Terre, organisés tous les 10 ans à partir de la conférence de Stockholm en 1972, avaient progressivement posé au niveau mondial les principes de la préservation de l’environnement, puis de la recherche d’un développement durable incluant également la dimension sociale.

La définition « Brundtland » posait ainsi en 1987 les principes de la satisfaction des besoins, notamment des plus démunis, et des limites de la planète.

Sur cette base, le Sommet de Rio en 1992 avait notamment conduit à l’adoption de la convention sur la diversité biologique, de la convention cadre des nations unies sur les changements climatiques, et de celle sur la lutte contre la désertification.

La convergence

C’est à la conférence de Rio de 2012, dite « Rio 20 », que les États ont convenu que seraient élaborés des « Objectifs de développement durable » (ODD) pour tous les pays.

Trois années de négociation ont suivi, qui ont d’abord permis d’acter que ces ODD fusionneraient avec les OMD « post-2015 » puis, au terme d’un processus participatif inédit par son ampleur au niveau multilatéral (c’est-à-dire incluant l’ensemble des « parties prenantes » ou « groupes majeurs », dont les collectivités territoriales, le secteur privé, la société civile, etc.) d’aboutir à l’adoption le 25 septembre 2015 de 17 objectifs de développement durable couvrant pratiquement l’ensemble des questions de société et du devenir de l’humanité.

L’Agenda 2030 consacre ainsi la convergence du « développement » et du « développement durable ».

Tout au long de ce processus, la France a été très active et a veillé à la bonne intégration des enjeux d’égalité entre les femmes et les hommes, de couverture sociale universelle, de la bonne gouvernance et des enjeux environnementaux et climatiques.

Enfin, il faut noter que l’adoption des ODD est liée à celle du plan d’action d’Addis-Abeba pour le financement du développement (juillet 2015) et de l’Accord de Paris pour le Climat (décembre 2015).

Pour aller plus loin... Le champ et l’ambition des ODD sont donc considérablement renforcés par rapport aux OMD tout en offrant une caractérisation plus précise du chemin à suivre que ne le faisait la définition du développement durable reposant sur la « rencontre des dimensions économique, sociale et environnemental ».

Principes structurants

L’Agenda 2030 définit le Programme de développement durable

L’Agenda 2030 s’organise autour des « 5P » car il est au service de la planète, des populations, de la prospérité, de la paix et des partenariats.

Les 17 objectifs, décomposés en 169 cibles plus précises, en forment le cœur et décrivent l’horizon idéal pour 2030 d’un développement durable supposant autant la justice sociale que la croissance économique, la paix et la solidarité que la préservation des écosystèmes.

Sur le plan social, il est notable qu’ils comportent un objectif dédié à l’égalité entre les femmes et les hommes (ODD5) et un objectif sur le droit au travail décent (ODD8) ainsi que l’éradication de la pauvreté (ODD1) et la réduction des inégalités et entre et à l’intérieur des pays (ODD10).

S’agissant des enjeux environnementaux et climatiques, on trouve des ODD dédiés spécifiquement à l’eau et à l’assainissement, à l’énergie durable, aux villes durables, aux modes de consommation et de production durables, au climat, aux océans et aux écosystèmes terrestres.

L’Agenda 2030 est transversal

L’ambition globale de l’Agenda 2030 se traduit aussi par sa transversalité et par la reconnaissance des liens entre les différentes dimensions du développement. Chaque ODD fait ainsi référence aux autres objectifs à travers l’intitulé de ses cibles. Par exemple, on retrouve les enjeux environnementaux dans des cibles relatives à la lutte contre la pauvreté, l’agriculture, la santé, l’éducation ou la croissance. À l’inverse, les ODD environnementaux mettent l’accent sur les questions d’accessibilité notamment aux personnes les plus vulnérables.

La mise en œuvre de l’Agenda 2030 doit donc prendre en compte ces connexions ou « interrelations » entre les différents objectifs (qu’elles soient positives ou négatives). Par exemple, en agissant sur l’ODD11 (ville), on peut également agir en faveur de l’ODD5 (égalité femme-homme). Une approche genrée de l’aménagement de la ville, peut améliorer la sécurité des femmes dans les espaces publics ou les transports.

Pour aller plus loin … Les « rosaces des ODD », une animation pour comprendre les interrelations entre les ODD.

Elles illustrent les interrelations entre les ODD ciblés pour le Forum politique de haut niveau 2018 à savoir les ODD6 (gestion de l’eau) - ODD7 (énergie) - ODD11 (ville durable) - ODD12 (consommation et production) - ODD15 (vie terrestre) qui sont des objectifs à dominante environnementale ainsi que l’ODD17 (partenariat), et les autres.

L’Agenda 2030 est universel

Tous les 193 États membres de l’ONU ont négocié ces 17 Objectifs de développement durable (ODD) et 169 cibles, tous se sont accordés pour les adopter et tous se sont engagés à tout mettre en œuvre pour les atteindre. À ce titre, l’Agenda 2030 est donc universel.

Aucun pays n’atteint par ailleurs l’ensemble des cibles, même si les chemins à parcourir diffèrent selon les uns les autres. À ce titre, tous les pays sont donc en voie de développement durable.

Par ailleurs, le succès de l’Agenda 2030 n’est pas que l’affaire ou la responsabilité des gouvernements : de même que les acteurs dits « de la société civile » ont participé aux négociations des ODD dans un processus participatif inédit au plan multilatéral, de même ils ont aussi leur rôle à jouer : ainsi bien sûr du secteur privé et financier mais aussi des syndicats, des ONG, des autorités ou gouvernements locaux, etc.

Enfin, tous les pays, du Nord comme du Sud, devront veiller à intégrer les ODD dans leurs politiques et stratégies nationales et seront invités à rendre compte annuellement de leurs progrès devant les Nations unies, lors du Forum politique de haut niveau (FPHN).

administrateur Publié le : Lundi 10 octobre 2022 @ 10:22:02

administrateur Publié le : Lundi 10 octobre 2022 @ 10:22:02

Développement Durable et Technologie, 17 objectifs pour transformer le monde

à lire : 17 objectifs de Développement Durable et Technologie

Les objectifs de développement durable sont à apprendre, à comprendre, pour agir et partager, afin :

- d'imaginer comment la Technologie peut agir en faveur de ces objectifs,

- de choisir les solutions techniques qui répondront le mieux au regard de nos connaissances actuelles,

- de s'engager à participer aux réponses par vos actions citoyennes individuelles et collectives.

Les objectifs de développement durable sont un appel à l’action de tous les pays – pauvres, riches et à revenu intermédiaire – afin de promouvoir la prospérité tout en protégeant la planète. Ils reconnaissent que mettre fin à la pauvreté doit aller de pair avec des stratégies qui développent la croissance économique et répondent à une série de besoins sociaux, notamment l’éducation, la santé, la protection sociale et les possibilités d’emploi, tout en luttant contre le changement climatique et la protection de l’environnement.

administrateur Publié le : Mardi 01 juin 2021 @ 09:50:40

administrateur Publié le : Mardi 01 juin 2021 @ 09:50:40

La UNE du cahier Classe presse de OUEST FRANCE et deux articles de 4E et 4B publiés !

administrateur Publié le : Mercredi 01 juin 2022 @ 23:54:31

administrateur Publié le : Mercredi 01 juin 2022 @ 23:54:31

Anciens Articles

- Découvrez la galerie photographique des instruments de musique

- François LORIN , journaliste pour OUEST FRANCE LAVAL, vient à la rencontre des élèves de 4ème D afin de présenter son métier et son journal

- Votez pour les nuages de mots #stages2023 préférés !

- Trois dés sur carré tissé, en télétravail : Le textile à LAVAL et ailleurs

- Mikaël PICHARD, journaliste pour OUEST FRANCE LAVAL, vient à la rencontre des élèves de 4ème C afin de présenter son métier et son journal

- Dominique FAURIE journaliste pour OUEST FRANCE LAVAL, ancien élève du collège Emmanuel de MARTONNE, présente son métier et son journal

- 157 élèves de quatrième découvrent "Peace and lobe" aux Ondines à Changé

- Classe presse 2023 : « Energies, quelles solutions à l’échelle de la Mayenne ? »

- LES BOÎTES MECANIQUES et Bivouac Sonore by KOGUMI

- edu.bandlab.com : la création musicale et le montage son

- Articles plus anciens

Au 46 rue de la Fuye

Les plus téléchargés

- 1 Des_femmes_et_des_hommes_au_travai ...4 219

- 2 Programmes de Technologie CNDP 199 ...3 692

- 3 Cycle 4 - Programme de Technologie ...3 597

- 4 Cycle 3 - Programme de Sciences et ...3 576

- 5 Cycle 4 - Programme EMI.pdf3 478

- 6 ReseauxSociaux_CommunityManagement ...3 448

- 7 Cycle 4 - Les 5 domaines du Socle. ...3 266

- 8 Cycle 3 - Les 5 domaines du Socle. ...3 225

- 9 Programme_technologie_33531 Bullet ...3 140

- 10 3odp-martonne-laval53-programmatio ...3 136

Activité du Site

Pages vues depuis 22/03/2020 : 8 100 876

- Nb. de membres 2

- Nb. d'articles 59

- Nb. de forums 2

- Nb. de sujets 7

- Nb. de critiques 0

Depuis 2001 hébergé chez Octave

Depuis 2005 propulsé par le CMS NPDS